Введение

Понимание того, что надо брать новый ноут, созрело давно. Сначала изучил вопрос покупки Samsung, который за 6 лет показал себя неожиданно хорошо. С новым ноутом этой фирмы была в общем-то одна большая беда и одна маленькая. Большая заключалась в том, что продаются они только в США и нигде больше. Маленькая – SSD на 256 и Radeon 540 который лучше моего HD8860 где-то на 15%. Получается шило на мыло, которое ещё и сложно достать. Поэтому забил.

Требования к ноутбуку были: сенсорный экран, 16+ оперативки, обязательно Radeon и желательно 4К экран 15”. Ни для кого не секрет, что в России победил коммунизм «зелёных» и «красные» продаются только в сегменте для нищебродов. При данных вводных почти потерял надежду найти новый девайс, но все же иногда мониторил интернеты.

И вот внезапно, одним летним днем наткнулся на HP Spectre x360 15 ch003-ur. Этот ноут был настолько прекрасен, что перекрывал даже те требования, которые я себе боялся озвучить: проц последнего поколения, Radeon Vega, SSD на 1тб. Плюс перо, плюс сам ноут - трансформер! Тема перьев для меня особо актуальна, поэтому предпочитаю телефоны Samsung Note серии и их же планшеты: деревья могут спать спокойно. А тут 15 дюймов цифрового кайфа…

Ошибка №1

Итак, почитав крайне малочисленные отзывы и решив, что HP, конечно, шумные, но тут 2 выхлопа и как-нибудь переживу, решил брать.

Ноут по разумной цене нашёлся в наличии только в некой фирме «NB Company». Зарезервировал по телефону, приехал в назначенный день и… Крупно облажался первый раз – почему-то решил, что ноут за 2К баксов можно бегло осмотреть для галочки. Осмотрел ноут, проверил экран на битые пиксели, забрал и поехал домой.

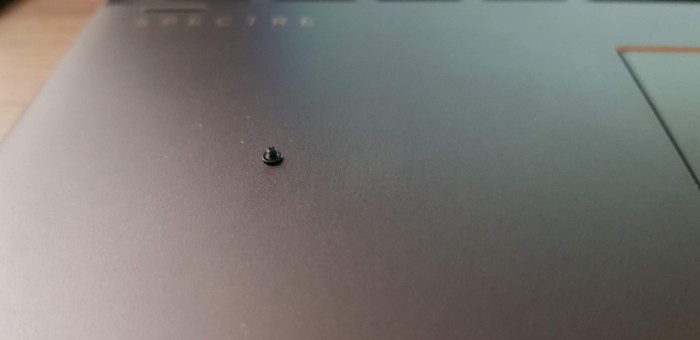

Уже на следующий день сбросив груз эйфории от нового премиум-убер-девайса, я заметил первую особенность: плохо нажимается кнопка «А». Сначала подумал разработается – ведь это премиум-ноут! Но через какое-то время, ничего не поменялось, и я принял решение снять кнопку. Каково же было моё удивление, когда я нашёл там болт. Болт, блин!!! В новом ноуте под кнопкой!!!

Ещё через день я заметил, что у него иногда щёлкает корпус, через пару часов это стало напрягать и, осмотрев ноут более пристально, я увидел вмятину на ребре крышки. Но мало того, что в наличии была вмятина, так она еще и деформировала пару клипс - как раз в этом месте ноут и щелкал.

Быстро прокрутив в голове, что же я делал эти дни с ноутом (пылинки сдувал разумеется) и изучив характер вмятины, пришёл к выводу, что появиться она могла только при сборке, иначе бы от удара пластик просто раскололся бы, не говоря о краске, которая бы точно слезла.

С этим и пришёл в магазин (ведь не прошло 2 недели, а прошло 3 дня), долго перетирал с менеджером так, чтобы он проникся моей болью. Написал заявление, но ноут оставил у себя, потому что надо было ехать в отпуск. Через 3 недели пришёл положительный ответ, что фирма HP удовлетворила моё пожелание и могут либо вернуть деньги, либо дать ноут – ну нормальная ситуация.

Ошибка №2

И тут я круто облажался во второй раз: я взял такой же HP! Да, он шумел как не в себя, да, предыдущий пришлось вернуть из-за брака сборки, но в целом ноут-то классный, во второй-то раз точно все будет нормально!

Менеджер по телефону доходчиво объяснил, что я должен быть всем благодарен за такое решение (ну что ноут вернули) и предложил перед выдачей мне его лично проверить, чтобы такого не было. Я согласился. Приехав в день выдачи, я осмотрел ноут сверху донизу, нашёл пылинку под экраном (чем-то смахивает на битый пиксель), но, поскольку ноут был в единственном экземпляре, в итоге мрачно согласился. Що, вас таки смущает поиск пылинок под экраном? Таки я вам дам совет - попробуйте потратить две штуки баксов, чтобы потом найти винт под клавиатурой. Ответственно заявляю, после этого вы еще и микроскоп с собой принесете.

Почти сразу стало понятно, что имеются некоторые проблемы со стилусом. В верхней левой части экрана иногда он начинал прерывать линию или делать зигзаги похожие на кардиограмму человека с сердечным приступом. Поскольку симптомы были плавающие, похожие на софтовые проблемы и корячилось обновление Windows 10 October, решил подождать и не идти в СЦ, понимая, что меня ждёт до ремонта и после.

Прошёл месяц, настало время октябрьского обновления и очередного сюрприза – винда не вставала на ноут ни под каким предлогом!!! После обновления и первой перезагрузки, она висла наглухо на этапе UEFI. На форуме HP появилась ветка, куча жалоб на такое же поведение, но от HP тишина. Прошёл ещё месяц, и я решился на поход в СЦ.

На дворе стоял январь. СЦ принял ноут нормально, но через неделю позвонили и сказали, что косяков с экраном не нашли. Приехал к ним, они объяснили, что экран работает, инженер ничего не нашёл, хоть и старался, а то, что не ставится винда – это сугубо мои проблемы и к ним и фирме HP отношения не имеют. Мораль? Если они напортачили в биос – это проблемы клиента, и они ничего не должны. Внезапно, правда? Сняли с приёмщиком видео, где при нём подтвердили косяк, отдал ноут на второй круг, уехал.

Через 2 недели радостно позвонили и сообщили, что готово, можно забирать – замена матрицы. Приехал. По первому ощущению было что-то не так. Экран был какой-то… Пластиковый? Да, он определённо был пластиковый (изначально стояла Gorilla Glass и не было ощущения, что проткнешь экран чем-нибудь или поцарапаешь) и легко продавливался как пальцами, так и стилусом (ну знаете, когда давите на монитор, а под пальцем видны тёмные пятна, когда защитный слой давит на матрицу). Вот так это все выглядит: ютюбчик

Мне доложили, что так и надо, запчасти оригинальные. Пришлось забрать тело домой в недоумении.

Изучив дома вопрос и потыкав ноут так и сяк, обнаружив попутно, что ИНОГДА стилус ведёт себя, как плохо пишущая ручка (но поскольку это бывает не всегда, решил это не озвучивать), снова приехал в СЦ, описал что да как. Через 2 недели звонок – всё в порядке.

Битва с титаном

Вопрос был изучен повторно. Матрица, которую мне поставили на замену, противоречила тому, что сказано в сервисном мануале и гуглилась только на одном сайте в Испании. Выбора не было - связался с HP. Сначала написал им письмо просто в поддержку, но меня перенаправили в отдел по работе с претензиями (ВНЕЗАПНО, найти через сайт их было невозможно, но так и гуглилось – “HP претензии”, о чём мне сказали по телефону). С HP мы переписывались до лета, они долго парили мозги, что в СЦ всё сделали правильно, что они проверили всё – запчасть оригинальная, номер правильный, всё правильно. Но я продолжал настаивать и сделал видео, что оно работает ну… Очень не очень. После этого HP напрягли СЦ и обязали их принять ноут и всё перепроверить. В СЦ поступили следующим образом – заказали матрицу, пришла матрица, их сравнили, по телефону мне сказали, что прогибается так же. Согласен ли я подождать, пока они отправят запрос в HP - то пришло или не то? Конечно, я был согласен!

HP отвечало им ещё 2 недели и да, оказалось всё то. Вопреки тому, что сказали по телефону, в заключении написали, что всё исправно, «прогибания матрицы» не выявлено.

Начал повторно штурмовать мыло HP. После майских праздников вышла поддержка и довольно быстро стала отвечать, что всё в порядке, быть не может того, о чём я им говорю. И, в очередном письме консультант сказала, что над ноутом работали специалисты, что оба раза матрица менялась в одном и том же сервисном центре (июль 2018 и январь 2019) и запчасть была одна и та же…

СТОП! Что? 2 раза?! Ноутбук был взят в октябре 2018. Срочно позвонил в СЦ, где сначала сказали, что ноут не чинился кроме как в январе, а потом я их спросил «а точно он не чинился в июле 2018? СЦ сказал, что да, был ремонт, заказчик ООО «Электроника». Справку они дать могут только по запросу магазина.

Написал снова в HP и на следующий день мне пришёл скан документа с печатями и подписями, что да, ноутбук был в ремонте с апреля по июль 2018, заказчик ООО «Электроника» (им принадлежит магазин). Быстро покурив закон о защите прав потребителей, оказалось, что это подходит под статьи 10, 12, что они должны были меня предупредить что ноут б/у либо сразу, либо после ремонта, чего естественно они не сделали, продав его за полную цену как новый.

Написал заявление, сделал копию и приложил распечатанный документ от HP. Принёс в магазин, получил подпись на копии, что всё приняли. Сутки спустя перезвонили, сказали, что их юристы ознакомились с претензией и приняли положительное решение.

Послесловие

Забрав деньги, пока решил не брать ноутбук и уж 3й раз точно не стрелять в ногу с помощью HP. Вставленный в старый ноут SSD (которым я пользовался около месяца по сумме пока новый ноут отдыхал в СЦ) оказался вполне юзабелен. Был так же рассмотрен Dell XPS, но он хуже по железу и на мой сугубый взгляд выглядит тысяч на 50 рублей, а не на 2К USD.

HP за эти деньги сделали чудесный на ощупь и на вид ноут, который при этом имеет крайне низкое качество сборки, какие-то левые комплектующие, крайнюю степень шума и ужасную софтовую поддержку (BIOS для Windows October обновили только 4 месяца после её выхода, хотя проблемы были ещё на стадии Preview оной. Кстати, биос обновляется только с сайта, через HP Support Assistant обновления BIOS не приходят НИКОГДА). Из полугода которые я владел устройством, месяц или полтора он загорал в СЦ.

Пару слов о решении Radeon Vega M. Это уникальный плод сотрудничества вечных конкурентов Intel и AMD. По производительности карта действительно хороша, не хватало её, пожалуй, только для Windows Mixed Reality игр (в том числе запущенных через Steam). Но по какой-то неведомой причине «Настройки Radeon» брендируются Intel и отстают на мажорную версию (на момент написания статьи «Настройки Radeon» имели версию 19.6.3, а то, что делает Intel – 18.12.2 и последний раз обновлялись 10.01.2019 (сейчас июль). Поэтому можно сделать вывод, что будущее платформы упирается в инертность CPU-гиганта, так что карта может быть быстро забыта и заброшена.

Сама поддержка HP меня вела до конца, но информацию, которая позволила вернуть ноут выдала «в сердцах», потому что я всех достал. Можно сказать - случайно. Если бы не эта информация и толика везения, то был бы ноутбук за 2К долларов с экраном без защитного слоя и ужасными ощущениями от работы пером. Это не говоря о том, что поддержка же внятно объяснила, что при подобных косяках их же авторизованных партнеров (одним из которых, внезапно, является NB Company), они не готовы упростить жизнь клиенту и банально отдать заплаченные за товар деньги.

Что касается магазина NB Company, тут судите сами - стоит ли что-то брать в магазине, который поступает таким образом? Да, они возвращали деньги за оба ноутбука, можно считать без проблем. Консультанты вежливые, в зале светло и чисто. Но б/у ноутбук, проданный как новый…? От официального партнера HP?

Всем добра, не берите HP!

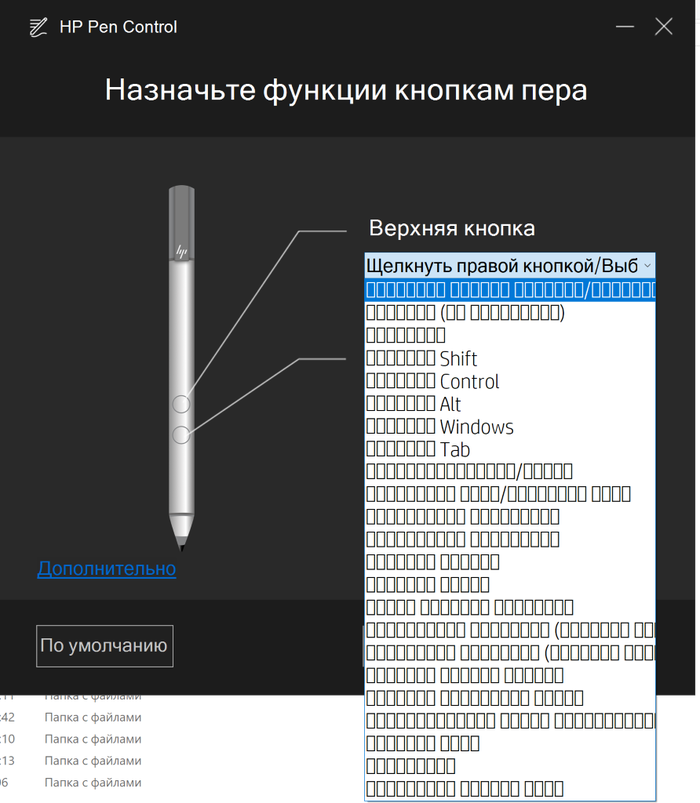

P.S. Бонус. Так выглядит софт для настройки пера.